Überraschend viele DeFi-Nutzer unterschätzen, wie oft eine scheinbar banale Signatur-Interaktion ihr Portfolio beschädigen kann: Phishing-Links, unbeabsichtigte Infinite Approvals oder falsche Netzwerkwahl sind keine Randfälle, sondern wiederkehrende Operational-Risiken. Das bedeutet: Wer ernsthaft Multi‑Chain-DeFi nutzt — etwa auf Ethereum, Polygon oder Arbitrum — braucht mehr als nur ein Konto, er braucht Werkzeuge, die Attack-Surface reduzieren, Entscheidungen sichtbar machen und Fehler vor der verbindlichen Signatur verhindern.

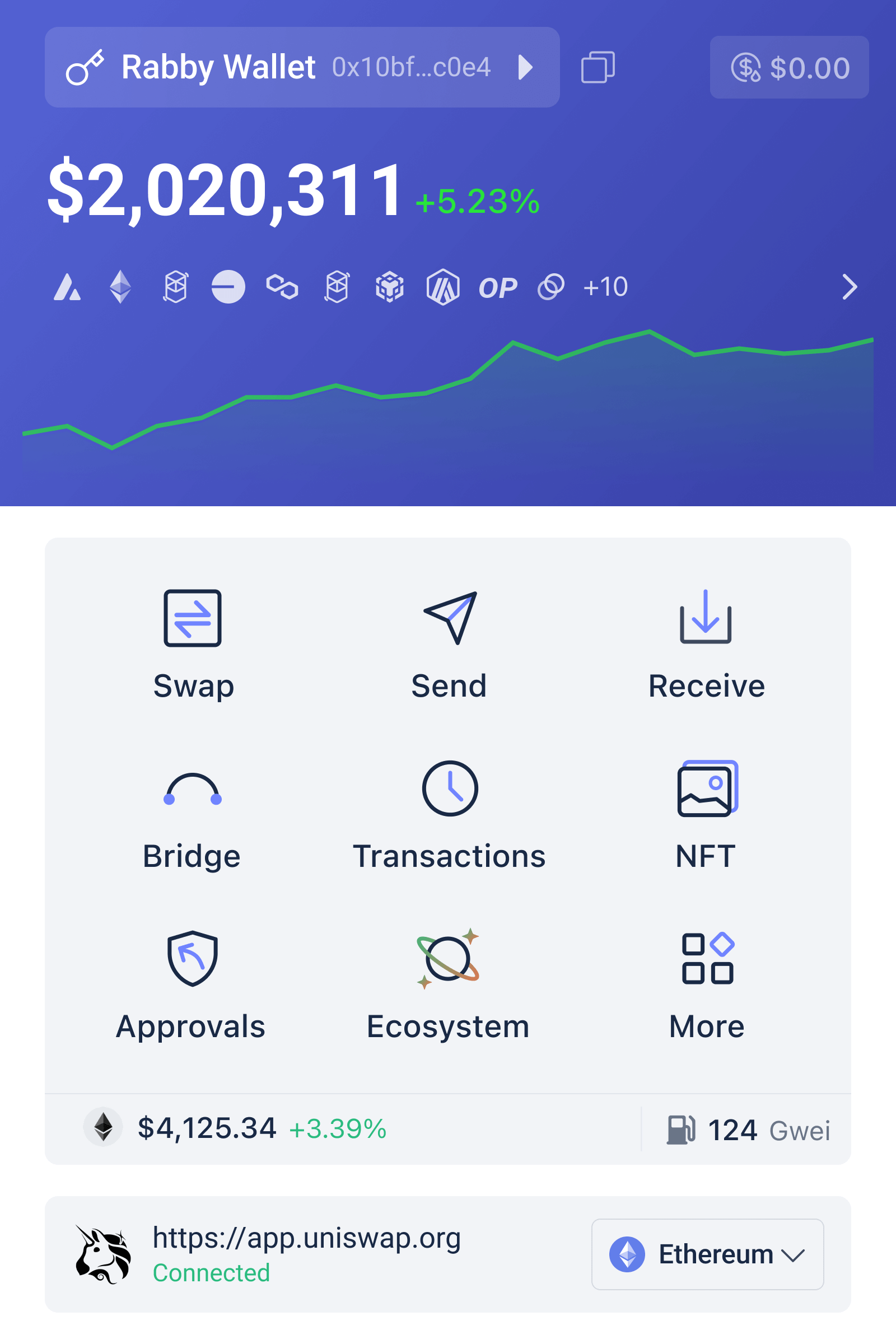

In diesem Text erkläre ich mechanisch, warum eine Wallet wie Rabby (als Beispiel eines modernen Multi‑Chain-Designs) solche Schutzfunktionen anbietet, welche Grenzen bestehen und wie man das praktische Setup in Deutschland so betreibt, dass Sicherheit und Bedienbarkeit in einer vernünftigen Balance stehen. Ziel: ein wiederverwendbares Entscheidungsframework, nicht ein Werbetext.

Wie Transaktionssimulation und Sicherheits-Scanner funktionieren — Mechanik statt Marketing

Eine Transaktionssimulation läuft technisch wie ein Probe-Lauf: Bevor die Wallet die echte Signatur erlaubt, wird die Transaktion lokal oder über einen unabhängigen Node gegen den aktuellen Zustand der Blockchain durchgespielt. Das Ergebnis zeigt erwartete Änderungen an Token-Salden, Genehmigungszuständen und möglichen Fehlermeldungen (z. B. Revert). Diese Simulation sagt nicht alle Risiken voraus — sie kann keine externe Liquiditätsmanipulation oder front-running vorhersagen — aber sie liefert eine präzise, unmittelbare Projektion dessen, was die Signatur im Nutzerkontostand auslöst.

Der zusätzliche Sicherheits-Scanner analysiert Vertragsadressen und Methodenaufrufe auf bekannte Risikomuster: ist die Adresse in einer Phishing‑Datenbank, ruft der Vertrag transferFrom oder approve mit unbegrenzter Menge auf, oder gibt es Zeichen von reentrancy/typischen Exploit-Vektoren? Wichtig ist: Das ist heuristisch und datenbasiert. Ein grünes Signal reduziert das Risiko, aber es schafft keine Zertifizierung — es ist ein Frühwarnsystem, nicht ein Beweis der Unverwundbarkeit.

Wesentliche Sicherheitsmechanismen erklärt und bewertet

Non-Custodial und lokale Schlüsselspeicherung: Rabby speichert Private Keys lokal. Mechanismus: Seed/Keys verlassen nie dein Gerät. Vorteil: kein Dritter kann auf dich zugreifen, falls Server kompromittiert werden. Grenze: Lokale Kompromittierung (Malware, Phishing auf dem Gerät) bleibt möglich — deshalb empfiehlt sich Hardware‑Wallet-Integration als zweite Verteidigungslinie.

Hardware‑Wallet-Integration: Durch Einbindung von Ledger, Trezor oder OneKey signiert das Gerät Transaktionen physisch. Das verschiebt die Vertrauensbasis weg vom Browser. Trade-off: etwas weniger Komfort (physisches Gerät nötig) gegen deutlich höhere Sicherheit bei größeren Beträgen oder häufigen Interaktionen.

Unabhängigkeit vom Backend: Rabby erstellt oder verändert Transaktionen nicht, sondern prüft sie. Das reduziert das zentrale Risiko, weil Signaturen lokal bleiben. Bedingung: Die Integrität der Prüfregeln liegt beim Wallet‑Code und den Datenquellen der Scanner; Open Source ermöglicht Audit, aber nicht alle Nutzer prüfen selbst den Code.

Multi‑Chain-Operieren: Automatische Netzwerkumschaltung und Gebührenlogistik

Für Nutzer in Deutschland ist das Arbeiten über mehrere EVM‑Chains praktisch: niedrige Gebühren auf Layer‑2s, schnellere Finalität, bessere DEX-Preise. Automatische Netzwerkumschaltung bedeutet, dass Rabby beim Besuch einer dApp automatisch das passende Netzwerk auswählt — das verhindert häufige Fehler wie das Signieren auf der falschen Chain. Das ist ein Komfortgewinn mit Sicherheitsnutzen: weniger menschliche Fehler, weniger fehlerhafte TXs.

Die ‘Gas Account’-Funktion hebt einen weiteren operativen Schmerzpunkt auf: Nutzer können Gas mit Stablecoins wie USDC bezahlen, falls der native Token fehlt. Mechanismus: ein Abrechnungs- oder Swap-Schritt im Hintergrund. Vorteil: flüssigere UX, weniger Bedarf, native Token zu halten. Grenze: zusätzliche Gegenparteirisiken oder Swap-Slippage bei der Gebührenumrechnung; diese müssen transparent angezeigt werden.

Wo Multi‑Chain‑Wallets wie Rabby wirklich helfen — und wo nicht

Hilfreich sind die Wallet‑Funktionen vor allem bei diesen Szenarien: Multi‑DEX‑Swaps mit Aggregation (bessere Preise), Bridge‑Flows zwischen Chains direkt in einer UI, Signaturprüfungen vor komplexen Interaktionen und die Kopplung zu Hardware‑Geräten. Das reduziert Fehlerkosten und Angriffsfläche erheblich.

Was sie nicht ersetzt: operative Hygiene. Kein Wallet kann erwartete menschliche Fehler komplett eliminieren. Beispiele: Passwortwiederverwendung, unverschlüsselte Backups, Ausführung von Social‑Engineering‑Tricks trotz Warnungen. Zudem schützt Simulation nicht vor Marktrisiken (z. B. starke Preisbewegungen zwischen Simulation und on‑chain‑Ausführung) oder gegen On‑chain‑MEV (Miner/Validator front-running), wenn der Kontext dafür vorhanden ist.

Praxisleitfaden: Rabby installieren und sicher betreiben in Deutschland

Praktische Schritte, die in DE besonders relevant sind: 1) Browser‑Erweiterung nur aus offiziellen Quellen installieren; 2) Seed sicher offline sichern (mehrere offline Backups, nicht digital auf Cloud‑Speichern); 3) Für größere Bestände Hardware‑Wallet koppeln; 4) Transaktionen immer in der Simulation prüfen — insbesondere Approvals; 5) Die Gas Account‑Option nur mit Bedacht nutzen und auf die Swap‑Kosten achten.

Ein guter Ersteinstieg ist das offizielle Installationspaket der Wallet-Provider. Wenn Sie ratensicher starten möchten, lesen Sie die UI‑Ergebnisse der Simulation genau: welche Token verändern sich, wer wird zum Spender oder Empfänger, und ob eine Unlimited Approval aktiv wird. Für den Download und weitere Informationen finden Sie die offizielle Erweiterung hier: rabby wallet.

Trade-offs, offene Fragen und was zu beobachten ist

Trade-off 1 — Komfort vs. Sicherheit: Automatische Netzwerkumschaltung und direkte Swap‑Aggregatoren erhöhen den Komfort, aber erweitern die Angriffsfläche: mehr integrierte Funktionen bedeuten mehr Code und mehr potentielle Fehlerquellen. Trade-off 2 — Local-Only Keys vs. Cloud‑Backup: Lokale Schlüssel sind sicherer gegen Drittanbieterzugriffe, aber riskanter bei lokalen Datenverlusten. Trade-off 3 — Analyse‑Heuristik vs. Unsichtbare Risiken: Sicherheits‑Scanner erkennen bekannte Muster; Zero‑day‑Exploits bleiben blindspots.

Zu beobachten: Integration von on‑chain‑MEV‑Schutzmechanismen, die Balance zwischen UX‑Automatisierung und erklärbarer Transparenz (wie gut zeigt die Wallet, was im Hintergrund geschieht) und regulatorische Fragen in Europa rund um Custodial‑Services und AML, die mittelbar Produktdesign und Partnerschaften beeinflussen könnten. Keines dieser Signale ist deterministisch — sie sind Indikatoren, die zeigen, worauf Nutzer achten sollten.

FAQ — Häufige Fragen

1. Macht Transaktionssimulation mich komplett sicher?

Nein. Simulation reduziert das Risiko von fehlerhaften Signaturen, indem sie erwartetete Saldenänderungen zeigt. Sie deckt jedoch keine externen Marktbewegungen, MEV‑Front‑running oder lokale Gerätkompromittierungen ab. Sie ist ein wichtiges Werkzeug in einer mehrschichtigen Sicherheitsstrategie, aber kein Allheilmittel.

2. Sollte ich Rabby mit einem Hardware‑Wallet kombinieren?

Ja, besonders wenn Sie größere Summen verwalten oder häufig autorisieren. Hardware‑Wallets verschieben die private Signatur aus dem Browser heraus und verhindern, dass ein kompromittierter Rechner einfach Transaktionen signiert. Das ist in der Praxis der effektivste Schritt zur Reduktion von Verlusten.

3. Wie zuverlässig sind Sicherheits‑Scanner gegen Phishing?

Sie sind hilfreich, weil sie bekannte Phishing‑Adressen und riskante Methoden erkennen. Sie können aber nur so gut sein wie ihre Datenquellen und Heuristiken. Nutzer müssen weiterhin skeptisch bleiben, besonders bei ungewohnten Token oder unbekannten dApps.

4. Kann ich in Deutschland Rabby bedenkenlos nutzen?

Technisch ja, Rabby ist eine Non‑Custodial‑Wallet, die lokal Schlüssel speichert und gängige Sicherheitsfunktionen anbietet. Rechtlich sollten Sie persönliche Steuer‑ und Meldepflichten beachten; Rabby selbst behandelt keine steuerlichen Meldungen. Lokale Best Practices (sichere Backups, Hardware‑Wallets, Vorsicht bei dApps) gelten unabhängig von der Wallet.

Zusammenfassung: Wer Multi‑Chain‑DeFi betreibt, handelt in einem Raum, in dem Benutzerfehler genauso kostspielig sind wie technische Exploits. Werkzeuge mit Transaktionssimulation, unabhängigen Scannern und Hardware‑Wallet‑Integration reduzieren die Wahrscheinlichkeit solcher Fehler erheblich. Entscheidend bleibt jedoch die Kombination aus guten Tools, diszipliniertem Verhalten und einem Bewusstsein für die Grenzen dieser Technologien. Beobachten Sie UX‑Automatisierungen, Audit‑Transparenz und Netzwerk‑Kostenmechaniken — sie zeigen, wo Sicherheit und Benutzerfreundlichkeit in den nächsten Monaten zusammenwachsen oder kollidieren könnten.

Compartir